Hostwinds Tutoriales

Resultados de búsqueda para:

Tabla de contenido

Cómo configurar DNS usando Bind en su servidor

Etiquetas: Nameservers, DNS, Bind

En esta guía, aprenderá cómo configurar un DNS interno usando Apache y bind. Esto le permitirá configurar servidores de nombres privados y conectar su dominio a su servidor sin usar un panel de control. Deberá conectarse a su servidor a través de SSH u otro método como VNC. Para obtener más información sobre cómo conectarse a su servidor a través de SSH, consulte Conexión a su servidor a través de SSH.

Para ejecutar bind y continuar con esta guía, necesitará tener el LÁMPARA stack instalado en su servidor Hostwinds.

Configurando su DNS

Paso 1. Tendrá que instalar los paquetes BIND9. Puedes hacer esto corriendo.

apt-get install -y bind9 bind9utils bind9-doc dnsutils

Paso 2. Una vez que estén instalados, deberá editar que está nombrado. Conf.Options File, puede hacerlo ejecutando Nano o su editor de texto favorito.

nano /etc/bind/named.conf.options

Deberá agregar sus direcciones IP como "Dormidores" si tiene dos direcciones IPv4, puede usarlas, o puede usar su IPv4 principal y su IPv6.También deberá agregar la escucha {localhost;104.xxx.xxx.xx;};usando su ip principal.Puedes ver un ejemplo de esto a continuación.

options {

directory "/var/cache/bind";

// If there is a firewall between you and nameservers you want

// to talk to, you may need to fix the firewall to allow multiple

// ports to talk. See http://www.kb.cert.org/vuls/id/800113

// If your ISP provided one or more IP addresses for stable

// nameservers, you probably want to use them as forwarders.

// Uncomment the following block and insert the addresses replacing

// the all-0's placeholder.

listen-on { localhost; 104.XXX.XXX.XX; };

forwarders {

104.XXX.XXX.XX;

2607:XXXX:XXXX:XXX::X;

};

//========================================================================

// If BIND logs error messages about the root key being expired,

// you will need to update your keys. See https://www.isc.org/bind-keys

//========================================================================

dnssec-validation auto;

auth-nxdomain no; # conform to RFC1035

listen-on-v6 { any; };

};

Paso 3. Deberá agregar zonas DNS en sus named.conf.default-zones usando su editor de texto:

nano /etc/bind/named.conf.default-zones

Tendrá que agregar dos zonas. Lo primero sería para su dominio, example.com. El segundo sería para su DNS inverso, 104.xxx.xx.in-addr.arpa

zone "example.com" {

type master;

file "/etc/bind/db.example.com";

allow-update { none; };

};

zone "104.XXX.XXX.in-addr.arpa" {

type master;

file "/etc/bind/db.104";

allow-update { none; };

};

Etapa 4. Deberá crear los archivos de zona reales que acaba de llamar, por lo que usemos nano para editar este archivo db.example.com

nano /etc/bind/db.example.com

Este archivo debería verse así, reemplazando example.com con su dominio deseado y la dirección IP con la proporcionada por su servidor

$TTL 604800

@ IN SOA ns.example.com. root.example.com. (

2; Serial

604800; Refresh

86400; Retry

2419200; Expire

604800 ); Negative Cache TTL

;

@ IN NS ns1.example.com.

ns1 IN A 104.XXX.XXX.XX

@ IN NS ns2.example.com.

ns2 IN AAAA 2607:XXXX:XXXX:XXX::X

@ IN A 104.XXX.XXX.XX

www IN CNAME example.com

También tendrá que crear un archivo de zona para su DNS inverso de la misma manera que realizó el db.example.com arriba. Sin embargo, el archivo debe verse así.

$TTL 604800

@ IN SOA ns1.example.com. root.example.com. (

2; Serial

604800; Refresh

86400; Retry

2419200; Expire

604800 ); Negative Cache TTL

;

@ IN NS ns1.example.com.

5 IN PTR ns1.example.com.

@ IN NS ns2.example.com.

10 IN PTR ns2.example.com.

Cada vez que actualice estos archivos, tendrá que aumentar el número de serie. Sería mejor si también estuvieras seguro de reemplazar a Ejemplo.com con el nombre de dominio real.

Paso 5. Puede verificar su configuración y zonas ejecutando estos comandos

named-check conf

named-checkzone example.com db.example.com

named-checkzone 104.XXX.XXX.in-addr.ARPA /etc/bind/db.104

Si la configuración es buena, el nombre de nombre, Conf devolverá nada.

Si la zona es buena, la zona de verificación nombrada devolverá la salida similar a la siguiente:

zone example.com/IN: serie cargada 10

Okay

Paso 6. Una vez que se muestre todas las configuraciones y zonas, deberá reiniciar y habilitar BIND9

systemctl restart bind9

systemctl enable bind9

Paso 7. Finalmente, deberá decirle al servidor que revise el nombre. conf. Puede hacer esto editando su archivo / etc / predeterminado / bind9 para verificar el nombre. confesar

nano /etc/default/bind9

El archivo debe parecer similar a esto:

OPTIONS="-u bind -c /etc/bind/named.conf"

Paso 8. Verifique el estado de bind9 para ver si hay errores adicionales

systemctl status bind9.service

Si debería verse así:

bind8.service - Berkeley Internet Name Domain (DNS)

Loaded: loaded (/usr/lib/systemd/system/bind9.service; enabled; vendor preset: disabled)

Active: active (running) since Thu 2018-11-15 21:57:23 UTC; 18h ago

Main PID: 23785 (named)

CGroup: /systemd/bind9.service

└─23785 /etc/default/bind9 -u bind -c /etc/bind/named.conf

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: command channel listening o...3

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com systemd[1]: Started Berkeley Internet Nam....

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: command channel listening o...3

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: managed-keys-zone: loaded s...1

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: zone example.com/IN: lo...0

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: zone 104.xxx.xxx.in-addr.ar...0

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: all zones loaded

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: running

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: zone example.com/IN: se...)

Nov 15 21:57:23 xxxxxxxxxxxx.hostwindsdns.com bind[23785]: zone 104.xxx.xxx.in-addr.ar...)

Configurar registros de pegamento

Para completar hacer sus servidores de nombres, deberá ir a su registrador de dominios y configurar 'Glue Records' en sus servidores de nombres.Aquí es donde conecta los registros del servidor de nombres a la IP de los servidores de nombres.Aquí hay un ejemplo de un dominio registrado en Hostwinds para ayudarlo a configurarlo siguiendo el ejemplo en esta guía.

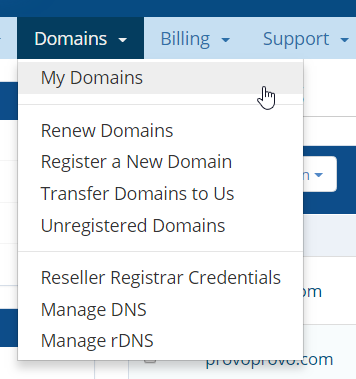

Paso 1. En su área de cliente, seleccione la Dominios desplegable y seleccione Mis dominios de la desplegable

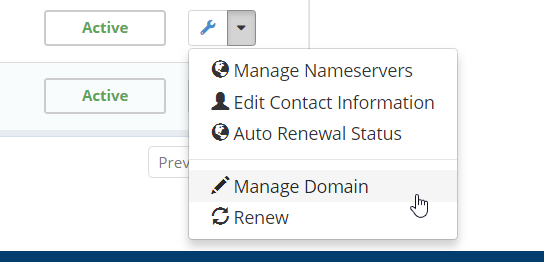

Paso 2. Seleccione el desplegable junto al icono de la llave y elija Gestionar dominios.

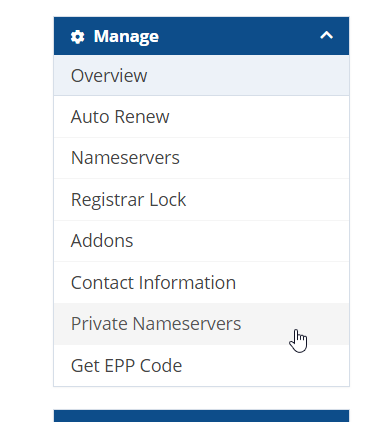

Paso 3. En el lado izquierdo en el Gestionar caja, elige _Servidora de nombres privada_'

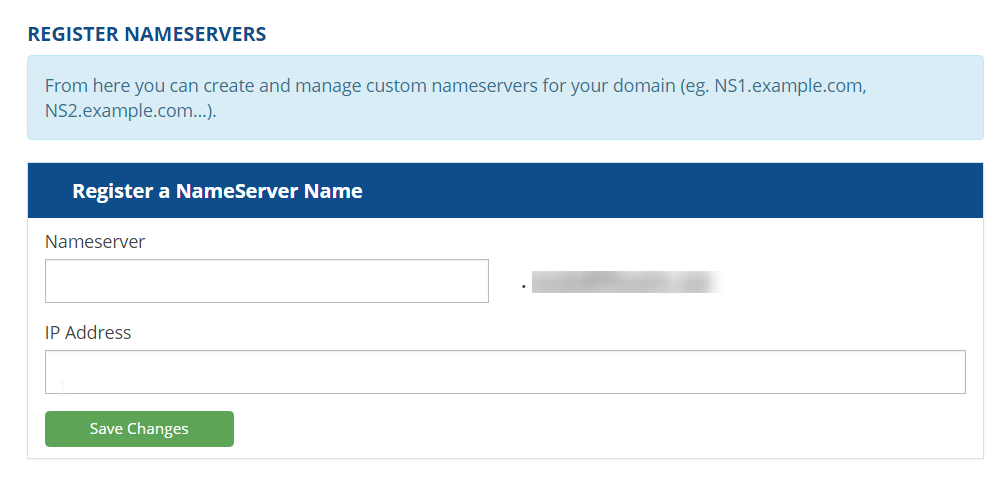

Etapa 4. Aquí está donde ingresa el NS1.example.com y NS2.Example.com y sus IP asociadas

Probando su dominio

Una vez que se completen todos los pasos anteriores, ¡debe estar listo para ir! Para probar su dominio, puede usar sitios web como whatsmydns.com o el comando de excavación usando ssh.

dig example.com ns

The output of this command should look like this:

; <<>> DiG 9.9.4-RedHat-9.9.4-61.el7_5.1 <<>> example.com ns

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 45516

;; flags: qr rd ra; QUERY: 1, ANSWER: 2, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 4096

;; QUESTION SECTION:

;example.com. IN NS

;; ANSWER SECTION:

example.com. 86400 IN NS ns1.example.com.

example.com. 86400 IN NS ns2.examplecom.

;; Query time: 2 msec

;; SERVER: 104.xxx.xxx.xx#53(104.xxx.xxx.xx)

;; MSG SIZE rcvd: 80

Agregar otro dominio

Para agregar otro dominio, deberías agregar otro archivo de zona.

Aquí hay un ejemplo de cómo se vería ese archivo de zona para nuestro archivo de zona db.domain.com adicional

$TTL 604800

@ IN SOA ns.example.com. root.example.com. (

2; Serial

604800; Refresh

86400; Retry

2419200; Expire

604800 ); Negative Cache TTL

;

@ IN NS ns1.example.com.

ns1 IN A 104.XXX.XXX.XX

@ IN NS ns2.example.com.

ns2 IN AAAA 2607:XXXX:XXXX:XXX::X

@ IN A 104.XXX.XXX.XX

www IN CNAME domain.com

Escrito por Hostwinds Team / noviembre 17, 2018